El nuevo modelo de certificados TLS y la necesidad de automatización en las empresas

En el marco de Segurinfo Iberoamericano 2026, realizado en el Sheraton Buenos Aires Hotel & Convention Center, CertiSur presentó la charla “47 días. TLS/SSL en modo sprint. Equipos en piloto automático”, centrada en uno de los cambios más relevantes que atraviesa hoy la seguridad digital: la drástica reducción en la vida útil de los certificados.

La transición ya tiene fechas concretas. A partir del 24 de febrero de 2026, las autoridades certificantes limitaron la vigencia de los nuevos certificados a 199 días, reemplazando el límite actual de 397. Luego, desde el 15 de marzo de 2026, se estableció formalmente una vida útil máxima de 200 días para toda la industria.

Pero ese es solo el comienzo. El cronograma continúa con una reducción a 100 días en 2027 y, finalmente, a 47 días en 2029, lo que redefine por completo la forma en que las empresas gestionan su infraestructura digital.

No es solo la vigencia: también cambian las validaciones

El impacto no se limita al certificado en sí. También se reducen los tiempos de validación asociados.

Las validaciones de organización (OV) bajarán de 825 a 397 días, mientras que la reutilización de validación de dominio se limitará a 199 o 200 días en 2026 y apenas 10 días en 2029.

Esto implica que los procesos que hoy pueden reutilizar información durante largos períodos deberán ejecutarse con mucha mayor frecuencia, aumentando la complejidad operativa.

Por qué 47 días

El objetivo final de 47 días no es arbitrario. Responde a un cálculo técnico del sector: un mes (31 días), medio mes adicional (15 días) y un día extra de margen operativo.

Sin embargo, el verdadero cambio no está en el número, sino en sus consecuencias. Con ciclos tan cortos, la gestión manual deja de ser viable.

Durante la charla, Néstor Masnatta, Project Manager de CertiSur, fue contundente al respecto: “Cuando los certificados empiezan a tener duraciones cada vez más cortas, el esfuerzo operativo crece hasta un punto en el que ya no es posible sostenerlo manualmente. Con 47 días, directamente queda fuera de rango”.

El cambio responde a una preocupación concreta de la industria. La información contenida en los certificados pierde confiabilidad con el tiempo, y los mecanismos actuales de revocación —como CRL y OCSP— han demostrado ser poco efectivos o directamente ignorados por los navegadores.

Reducir la vida útil permite mitigar el impacto de claves comprometidas y acelerar la adopción de nuevos estándares criptográficos.

Pero ese beneficio tiene un costo: obliga a cambiar la forma en que se operan los certificados.

Masnatta lo explicó en términos prácticos: “Tenemos que empezar a actuar como empresa para automatizar el ciclo de vida de los certificados, porque si no, cada renovación se convierte en una carga operativa que escala y termina generando errores o caídas”.

El primer problema: no saber qué certificados existen

Uno de los puntos más relevantes de la charla fue que muchas organizaciones ni siquiera tienen visibilidad completa de sus certificados.

Antes de pensar en automatización, el primer paso es el descubrimiento: “Si no sabemos dónde están nuestros certificados, es imposible automatizar. Lo primero es tener herramientas de discovery que nos permitan construir un inventario completo”.

Este inventario permite entender qué certificados existen, dónde están instalados, cuándo vencen y qué nivel de criticidad tienen dentro de la operación.

A partir de ahí, recién es posible avanzar: “Una vez que tenemos esa visibilidad, empezamos a automatizar en función de cada certificado y su contexto”.

Criptoagilidad: el nuevo estándar

Más allá de la automatización, la charla introdujo un concepto clave: criptoagilidad.

En un entorno donde los estándares criptográficos pueden cambiar rápidamente, las organizaciones necesitan capacidad de adaptación en tiempo real. “Antes teníamos tiempo para esperar la renovación y hacer cambios ahí. Ahora no: si hay una actualización de algoritmos o protocolos, tenemos que aplicarla sobre todo el parque de certificados en simultáneo”.

Este punto es especialmente crítico frente a escenarios futuros, donde los sistemas deberán ser seguros tanto para tecnologías actuales como para nuevos paradigmas computacionales.

Automatizar, pero con estrategia

Lejos de plantear una automatización total inmediata, CertiSur propuso un enfoque progresivo. “No todo se puede automatizar al mismo tiempo. Hay que establecer prioridades: hay entornos más simples y otros más complejos”.

Esto implica que las empresas deberán evaluar su infraestructura, identificar activos críticos y avanzar de manera escalonada.

Cómo se gestiona este nuevo escenario

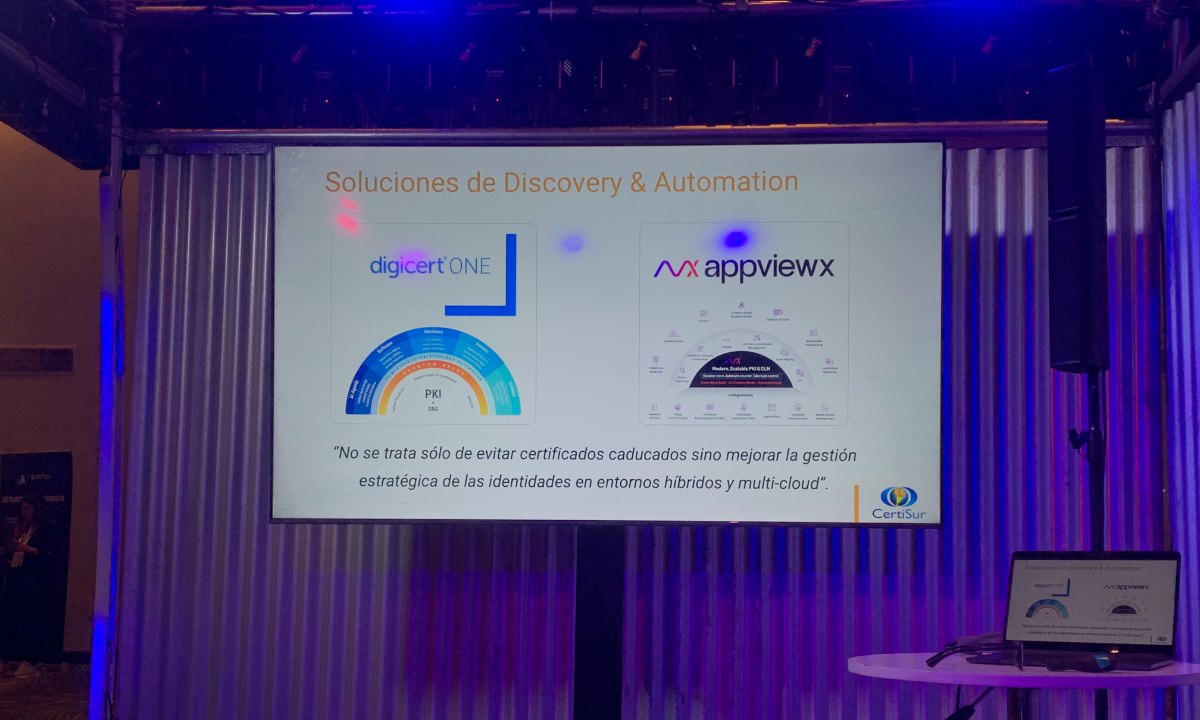

Desde el lado técnico, Francisco Javier García Apa, Analista de infraestructura en CertiSur, mostró cómo este cambio ya está siendo abordado por plataformas concretas del mercado, comenzando por DigiCert. “La gestión moderna se basa en cinco pilares: discovery, gestión de certificados y usuarios, automatización, notificaciones e integraciones”.

En el caso de DigiCert, el proceso comienza con el descubrimiento automatizado de certificados dentro de la infraestructura, a partir de escaneos sobre redes, puertos y servicios.

“Podemos obtener el certificado con todos sus detalles: el tamaño de la clave, el algoritmo de firma, la entidad emisora y su nivel de seguridad”.

A partir de esa visibilidad, la plataforma permite definir políticas y automatizar completamente el ciclo de vida: “Una vez que tenemos identificado el certificado, podemos programar cuándo queremos que se ejecute la automatización y la renovación se realiza sin intervención manual”.

Además, destacó el rol de los agentes instalados en la infraestructura: “El agente hace un descubrimiento local, escanea puertos y detecta qué certificados están asociados a cada IP, lo que permite automatizar todo el proceso de emisión e instalación”.

Luego, García Apa presentó el enfoque de AppViewX, una plataforma que se diferencia por su capacidad de operar de forma agnóstica respecto a las autoridades certificantes. “AppViewX es agnóstico: puede trabajar con DigiCert, GlobalSign, Sectigo o cualquier otra autoridad certificante”.

En este caso, el foco está puesto en la visibilidad integral del parque de certificados y su estado: “Permite ver toda la vida de los certificados, cuándo fueron emitidos, cuándo vencen y el nivel de seguridad que tienen dentro del entorno”.

También incorpora capacidades avanzadas de automatización: “Tiene un workflow muy potente que permite configurar de forma precisa cada paso del proceso, desde la emisión hasta el deployment del certificado”.

Este tipo de herramientas permite a las organizaciones no solo automatizar renovaciones, sino también gestionar de forma centralizada todo su ecosistema criptográfico.

Lo interesante de este cambio es que no se trata de una decisión que las empresas puedan discutir o postergar. El calendario ya está corriendo. Lo que hoy parece una exigencia exagerada —renovar certificados cada pocas semanas— en pocos años va a ser la normalidad.

Y ahí es donde se define todo: no en el certificado en sí, sino en cómo cada organización gestiona lo invisible. Porque cuando un certificado falla, no hay warning elegante ni margen de reacción: simplemente, el servicio deja de funcionar.